射频技术能否有效防范信用卡欺诈?(一)

Target的大规模数据泄露事件有一个好处就是让人们认识到,即便是最强大的安全系统也有可能被黑客侵入。大家都认为,Target是一个典型的多层系统,其防御能力超过了Visa和MasterCard已经非常严苛的保障措施要求。但不管怎么说,黑客还是成功侵入,这立刻引发了人们对于美国信用卡交易为何如此不安全的强烈抗议,并呼吁使用不需要通过读卡器进行“刷卡”这种物理接触的非接触式卡片。为平息这种抗议,Visa、MasterCard和American Express一直坚持要求零售商必须在2015年10月之前装上智能卡读卡器,否则遭受欺诈损失的责任将完全由他们承担。

毕竟自1983年以来,智能卡(带嵌入式IC的卡片,包含加密信息和安全处理能力,但仍需要接触式刷卡)已在发达国家广泛使用,并大大减少了盗窃行为。美国走到这一步用了那么长的时间,尽管2013年的欺诈行为使零售商和银行损失超过了120亿美元,但与更新零售POS系统的成本和复杂性相比,它的成本显然更低。但是Target的被黑打开了潘多拉的盒子,即使这些卡片本身不是攻击Target的工具,而且获得的信息也可能是使用128位密码加密的(因此对黑客毫无用处),采用更先进支付技术的趋势也已经不可阻挡。

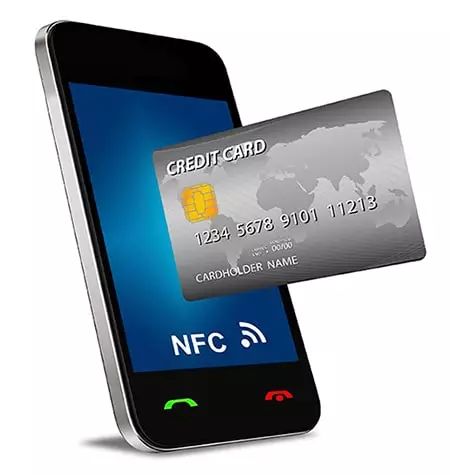

不过随着技术的发展,即使向广泛使用智能卡迈出了一大步,也不会将零售业带入21世纪。如今的标准是采用无线通信的非接触式智能卡,不需要在卡片和读卡器之间进行物理接触的“刷卡”,而基于智能手机的近场通信(NFC)技术,也完全消除了对实体卡片的需要。但在Target被侵入一事的愤怒中很少有人提到一个关键事实,那就是卡片本身并没有问题。

问题不在卡片

对Target实施攻击的不法分子通过在Target商店的POS终端上安装恶意软件,使用“内存抓取”工具来抓取交易过程中终端临时存储的数据。不过这个恶意软件是通过Target公司的Web服务器安装到该公司的终端,因为该服务器可以向黑客授予对Target公司终端的访问权。一旦安装到终端上,这些恶意软件就会在Target公司的网络上建立起自己的控制服务器,将所有盗来的数据存储在Target公司自己的数据存储库中,直到黑客将其卸载。

在Target公司用来扫描网络中恶意软件的40多个防病毒工具中,没有一个发现它,或者在发现之后认为它是恶意的。这款名为BlackPOS的软件可以在网络犯罪论坛上以大约2000美元的价格买到,专为绕过防火墙在POS终端上安装而设计。因此,简单来说,窃贼是从“后端”而不是前端的POS终端进入,企业服务器才是进入点,而不是POS终端。

所有的POS终端都会收集数据,无论是否需要接触式刷卡。问题是:是什么使得非接触式卡比标准卡更安全?它们是否会对信用卡盗窃造成很大影响?对于Target这种系统来说,可能不会有多大影响,但对于大多数更常见的终端盗窃来说,这肯定是对当前系统的一个重大改进,因为针对终端本身的盗窃要频繁得多。为了说明美国在支付安全方面的状况,我们来看一下当前可行的磁条卡替代品—智能卡、非接触式卡、近场通信以及与前面三个都不同的RFID。

不太智能的选项

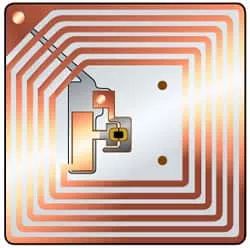

在无源RFID系统(最常见的类型)中,读卡器发射一个微弱的信号,该信号由卡上的环形天线(图1)捕获,经过校正,使用产生的微小功率来响应读卡器的查询并进行身份识别。控制系统将身份代码与数据库中的信息进行匹配以进行身份验证。在这方面,RFID和非接触式支付有两个基本共同点:它们都使用无线技术,不需要POS读取设备和被读取目标之间有物理连接,并结合IC和存储器用于数据存储。但它们的相似之处也就到此为止,更多的则是不同之处,例如:

无源RFID标签非常便宜(通常不到10美分),因此非常适合大规模跟踪任何可以放置或插入RFID标签的东西。有源RFID标签内装有电池,因此可以发送突发信号,但成本要高得多,应用范围不广。

RFID标签几乎没有“智商”,而接触式和非接触式“智能”卡都具有重要的安全功能,包括安全微处理器、存储器和密码处理功能。

RFID标签与读卡器之间的距离可以在约15cm(无源)甚至192m(有源),而出于安全考虑,非接触式卡只能从大约0.6m的距离处被读取。

图1:RFID标签使用的组件最少,其中最大的组件是从读卡器捕捉微弱信号的环形天线

RFID已经自然发展成为一种应用技术,在这些应用中,RFID的力量使其更具优势,比如包含持有人照片的护照就属于这种应用。在2005年,沃尔玛启动了一个计划,要求其前100名供应商将RFID标签贴在运往其配送中心的货物箱子和托盘上,后来这个计划又扩展到了所有供应商。该公司的报告称,贴上了RFID标签的缺货商品的补货速度比该计划实施前快了三倍。美国国防部和其他许多公司也跟着采取了同样的措施,如今,无源RFID技术在许多行业都得到了广泛应用。

简单来说,虽然RFID系统在跟踪型应用中已遍地开花,但由于不够智能且安全功能有限,因此除了少数情况外,它们一般还无法用于交易处理。

智能卡

在这里必须要提一下智能卡(图2),因为它是最先被设计用于交易处理的卡片,以克服“哑”磁条卡的安全限制。智能卡提供重要的安全功能,包括使用对称DES(数据加密标准)、3DES(三重DES)或公钥RSA加密技术(密钥长度高达1024位)的主动加密身份验证。

图2:显示访问内部电子设备的联系人的通用智能卡

智能卡采用包含存储器和微处理器的嵌入式IC,其八个外露的金属垫端接直流电源、POS读卡器的再处理、时钟信号、接地和串行I/O。板载处理器(目前通常是一个32位RISC处理器,运行频率最高达32MHz)执行指令,而控制器管理进出卡片和读卡器的数据流。智能卡还包含三种类型的存储器:用于永久存储指令的ROM、用于临时存储的RAM,以及用于运行应用程序的E-PROM。

非接触式卡

非接触式卡保留了上述智能卡的组件和安全功能,不过它用类似于RFID中的射频功能取代了智能卡的电气触点,并且它不需要与POS读卡器进行物理接触。另外它还通过以下举措提升了安全性:不需要每次交易都输入PIN,但在一定数量的交易后,读卡器会要求用户输入PIN来维护安全性。

每笔交易的金额也有限度,目前这个限额相当低。1995年,非接触式卡首次在韩国用于电子票务,美国的许多人可能还记得Exxon(埃克森美孚)在20世纪90年代末部署的Speedpass(快速通行)系统,现在仍有许多Exxon加油站在使用。此后,MasterCard(万事达卡)、Citibank(花旗银行)、JPMorgan Chas(摩根大通)、American Express(美国运通)和许多其他组织都开始采用非接触式技术。目前使用非接触式技术的系统包括Visa的PayWave、American Express的ExpressPay和MasterCard的PayPass系统。

登录

登录

注册

注册