“一卡通”背后的灰色产业链

北京老百姓所熟知的“一卡通”,其实准确说来应该叫“非接触逻辑加密IC卡”。它和银行卡不同,背面没有磁条,内部由一个存储信息的芯片和线圈组成。而之所以叫非接触,就是因为在使用的时候可以在距离IC卡接收器一定的范围内,将卡内的信息传递过去,不记名,不用输密码,使用非常方便。像目前应用的公交卡、门禁卡、停车卡等大抵都属这一范畴。

照理说,在中国,这样几乎人手一张的卡片,技术成熟,成本低廉,实在是没有什么可以专门拿出来讨论的资本。但最近,工业与信息化部的一纸通知却让其成为从业内专家到普通民众共同关注的焦点。一切,还要从MIFARE遭遇“破解门”说起。

灰色链条初现

今年3月,德国研究员Henryk Plotz和弗吉尼亚大学计算机科学在读博士Karsten Nohl对外宣称,已经成功破解了荷兰半导体芯片制造商NXP的MIFARE(非接触智能卡)Classic芯片安全算法。

这一事件的“蝴蝶效应”迅速传至中国。据北京交通大学信息安全研究所博士王健介绍,截至2008年11月,我国有200多个城市应用了不同规模的公用事业 IC卡系统,发卡量超过1.4亿张,其中有80%正是采用了NXP公司的MIFARE Classic芯片技术,应用范围已经覆盖了公交、地铁、出租、轮渡、自来水、燃气、风景园林等小额消费的各种领域。

620)this.style.width=620;" border=0>

中国信息产业商会智能卡专业委员会理事长潘利华教授

4月初,工业和信息部紧急发布《关于做好应对部分IC卡出现严重安全漏洞工作的通知》,要求各地各机关和部门开展对IC卡使用情况的调查及应对工作。本着 “谁主管谁负责”、“谁运营谁负责”的原则,迅速对使用IC卡的重要系统,如各类“一卡通”、门禁卡等进行一次安全检查,重点检查系统中是否使用了 MIFARE Classic芯片。对于大量使用该芯片的单位,有关部门将进行指导、督促有关单位制定并实施升级改造计划。

在升级改造完成前,工信部表示各有关单位要因地制宜采取相应的技术和管理措施,如对IC卡的充值进行适当限制,对系统数据及时分析研判,以降低MIFARE Classic芯片密码被破解所带来的安全风险。

一时间,民间关于IC卡安全的恐慌言论风生水起。而早在去年8月,有关MIFARE的破解软件及硬件就已经在网络上开始公开销售,价格仅为500美元。

“由于技术相对成熟、成本又低,所以采用MIFARE Classic芯片技术的IC卡在行业中鲜有竞争对手,芯片制造商也从中获得了巨大的商业利润。”王健表示。但正是因为这一技术的普及性,目前能够破解 IC卡密码的人也在日益增多,而广东技术师范学院电子信息工程系教授杨振野就是其中一个。

“我不是坏人,也不是黑客,我是大学老师,也是人大代表,不像别人所想的是专靠破解密码来赚钱的人。”这位还曾经出版过《IC卡技术及其应用》的学者因为在2003年发明了“IC卡密码破译装置”被业界熟知,而这完全是源于几年前一家企业的登门求助。

当时,生产IC卡的一家广东企业经介绍找到杨振野。原来,该企业有一名关键技术人员突然不辞而别,在没有留下关键技术数据的情况下,企业面临着大量IC卡和应用装置因不知道密码而报废的巨大损失。

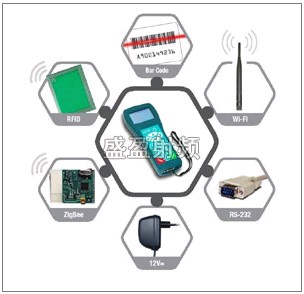

杨振野答应这家企业尝试破解密码。在之后的研究中,他发现,破解这种IC卡密码其实并不难,并且在很短的时间内就研制出了一种专门破解IC卡密码的装置,只需几秒钟就可将IC卡密码显示出来,而且不会损坏IC卡。“其实,原理就是截获读卡器的无线电波的传递数据,进行分析,找到其中的逻辑密码。”杨振野说。

620)this.style.width=620;" border=0>

广东技术师范学院电子信息工程系教授杨振野

在杨振野意料之外的是,解决那家企业的燃眉之急之后,由于当地媒体的报道,他成了这一领域的名人,找他破解IC卡密码的单位和个人从此络绎不绝。这些单位除了是发行IC卡的公司外,大部分是学校、宾馆小区物业等大量使用IC卡的用户单位。由于这些单位人员流动性较大,所以每年都需要更新一部分IC卡。但是,每到这个时候,他们都会发现,不是原有发行IC卡的公司倒闭,就是再也找不到这些公司的踪影,而购买新卡的成本又太高,所以才会想到找杨振野来破解 IC卡密码。

据杨振野声称,其实他破解IC卡密码的设备非常廉价,只有几百元。而且,每次他为单位破解IC卡密码的收费也不高,根据卡的使用范围和发行量,少的几百元,多则上千元。

“我的主要工作是教书和做科研,破解IC卡密码的工作只是在业余时间带领几个学生来做。”杨振野同时强调,他破解IC卡密码是有非常严格的“原则”的。每一次,他都会要求这些企业出具盖有单位公章的保证书,保证“仅用于破解本单位的IC卡系统”。其次,他只破解存储金额小于600元的IC卡密码,对于超过 600元的,他都会选择拒绝。

“我这么做主要是强调我只为那些丢失IC卡密码的单位服务,绝不为个人提供破解密码的服务。”杨振野反复强调。

但是,能像杨振野这样信守原则的人毕竟还在少数。目前,互联网中依旧充斥着大量有关IC卡密码破解的销售信息。百度贴吧中还专门有一个“密码破解吧”,在这里,要想得到最新的接触卡与非接触卡同时破解技术,也只需支付区区3000元人民币。

进退维谷的较量

“其实,破解IC卡密码在国际上早已经不是什么新鲜事了。”中国信息产业商会智能卡专业委员会理事长潘利华教授说,“早在2002年,英国剑桥大学两位计算机安全专家就在美国展示了一种既巧妙又廉价的破解IC卡芯片数据的技术,而所需要的设备只是一个闪光灯和一台显微镜。”

英国研究人员发现,用闪光灯照射IC卡的微处理器,就能干扰其运算,把微处理器电路外层的防护膜刮除,电路在闪光灯的光线下就会完全曝光。研究人员用实验室标准的显微镜,将闪光灯的光束对准芯片内个别的晶体管,循序改变贮存信息的晶体管内的数值,就可以轻易获取IC卡内的信息。

620)this.style.width=620;" border=0>

国家电子标签产品质量监督检验中心主任罗洪元

至于目前普遍传播破解方法,国家电子标签产品质量监督检验中心主任罗洪元在4月29日北京召开的《IC卡安全技术及非接触式CPU卡技术应用论坛》上告诉记者:“只要知道MIFARE经典芯片逻辑算法,专业人员即便使用一般的计算机,三个小时也足以完成分析和破解的整个过程。目前市场上广泛应用的IC卡在使用上并没有做出相应的限制,一旦IC卡被破解,就可以被肆无忌惮地复制了。”

消息一出,仅北京就有许多老百姓对于“一卡通”的安全性产生担忧。毕竟目前北京市政交通一卡通可以消费的领域日趋广泛,而且最高还可储存1000元的金额。为此,北京市政交通一卡通公司总经理汪连启专门公开声明:“现在北京市民使用的IC卡已由原来的S50卡全部置换成S70卡,拥有48种功能。可以说,在全国的IC卡里,北京市政交通一卡通的安全等级是最高的。”

但是,对于这样的解释,业内很多专家都对此表示质疑,北京握奇数据系统有限公司的相关人士就认为:“S50卡和S70卡在破解难度上没有什么区别,只是在卡的内存上,S70卡比S50卡要多一些,但是其安全性并没有多少提升。”

尽管汪连启表示目前市民在一卡通售卡点买到的卡都已经是CPU卡。相比逻辑加密卡,CPU卡CPU卡拥有独立的CPU处理器和芯片操作系统,可以更灵活地支持各种不同的应用需求,交易也更安全。而原先市民手中的S70卡仍旧可以使用,不会要求市民在较短时间内换卡。

但潘利华教授对此表示,一味追求硬件技术方面的更新,必将面临着大量的改造成本。“现在,有关IC卡的破解技术也可谓是日新月异,所以,只是从硬件平台上去不断升级只会不断激发黑客们的破解激情,说得严重点,甚至可以说是‘饮鸩止渴’。”

但即使如此,他还是不赞成将IC卡实名制。在他看来,IC卡今后要走的方向应该是类似“电子钱包”的用途。可充值的金额必须进行上限规定,从而可以有效控制其安全风险。另外,尽量做到交易联机处理,这样,即使有仿造的IC卡进行消费,系统马上就能从后台查出该卡片实际内存金额的真伪,从而在源头上杜绝这一篡改卡片信息的情况。

另外,同样出席了《IC卡安全技术及非接触式CPU卡技术应用论坛》的北京握奇数据系统有限公司产品经理范骁也表示:“由于每张IC卡都有独立的ID号,所以,发卡公司非常容易发现这种犯罪行为,拿公交公司来说,每天系统都会对乘车的数据进行采集和分析,很容易发现哪张IC卡内的金额被恶意修改,哪张卡被克隆。但是,这样做势必会增加企业的管理成本。”

利益驱动的炒作

面对现在用户对于MIFARE技术的种种质疑,一些专家担心会让某些企业抓住借机炒作的时机。从这次《IC卡安全技术及非接触式CPU卡技术应用论坛》上就可以看出,厂商普遍宣传的技术亮点都几乎是在围绕着CPU智能卡而进行。

杨振野告诉记者,曾经有一家生产CPU卡的美国公司找到他,让他证明MIFARE技术是不安全的,以此来推行他们的CPU卡。

“目前的CPU智能卡的安全系数要比原来的非接触卡高很多,并且目前世界上还没有破解CPU卡的信息出现。CPU卡由于有CPU芯片,属于智能卡,相对采用MIFARE经典芯片的IC卡来说,破解起来难度会很大,但是制造成本业要上升4~6倍。”杨振野说。

“由于IC卡在推行的时候,国家有关部门没有想到其发展速度如此之快,所以在管理上就没有太注意。”潘利华教授说,但是,反过来,如果国家有关部门在一开始推行的时候,就严加管理,可能会束缚IC卡的顺利推广。对于中国已经发展到的1.4亿的IC卡使用量,潘利华教授认为,国家有关部门是时候加强管理了。国家密码管理局已经在今年年初对国内的IC卡市场进行摸底,那些没有经过国家有关部门批准的IC卡公司可能将被取缔。

目前,据法律界人士表示,破解IC卡密码、改写卡内金额以及克隆IC卡,并实施盗窃行为,金额在1000元以上,已经具备刑事犯罪条件,可以追究当事人刑事责任。但是,由于法律上没有明确规定,因此,各省市在处理这类案件时使用的都是弹性机制。

(相关链接)IC卡破解大事记

● 2008年2月,在美国华盛顿举行的BlackHat DC大会上,研究人员Adam Laurie发布了其最新的研究成果——能够直接在RFID或磁条介质的信用卡和其他卡片上读写信息的攻击程序,黑客只需通过这个程序,结合最普通的读卡器,便可直接进行相关攻击。此外,这名研究人员还发现,相当多种类的卡片上所存储用户隐私信息并没有经过妥善加密,攻击者可轻易的从这些卡片上读出合法用户的隐私信息,并进行卡片复制或其他类似的非法活动。

● 2008年2月下旬,荷兰半导体芯片制造商NXP起诉了荷兰的Radboud大学,以阻止其公布关于NXP无线智能卡安全漏洞的研究细节。据称该大学成功破解了这种智能卡系统,而这种无线智能卡被广泛应用于世界各地的门禁或安全系统上。据悉,Radboud大学计划把研究结果刊登在今年10月份的技术杂志上。经荷兰Radboud大学证实,它们已经可以克隆NXP的门禁卡,并在理论上可利用被盗身份访问装有门禁系统的建筑物和设施。另外,Radboud大学的Bart Jacobs博士在之前还演示了如何免费乘坐伦敦的公交系统,他与其他乘客擦肩而过,利用笔记本电脑和智能卡资料收集装置成功的克隆了使用NXP系统的 OYSTER公交卡。

● 2008年8月11日,美国麻省理工学院的3名学生成功破解波士顿地铁乘车卡的密码,他们打算在赌城拉斯维加斯的黑客大会上,与“同行”分享他们如何免费乘搭地铁的心得;但波士顿市捷运公司先发制人,成功取得法院禁令阻止他们这么做。据报道,波士顿捷运公司8日向联邦法院提出申请,要求禁止麻省理工学院这 3个学生在大会上演说,法院在次日批准了申请,对3名学生下了“封口令”。

● 2008年8月,由于Oyster卡系统服务器瘫痪造成卡片无法使用,成千上万伦敦上班族只能更换他们的Oyster卡。这一支付架构瘫痪的,公交司机们只能让人们免费乘坐地铁和巴士。这一事件非常严重,因为人们依赖RFID卡系统的程度很高。自2003年以来已经发行了1,700多万张卡,目前有80% 的交通卡都是这种卡。2008年10月关于如何破解世界上最流行非接触式IC卡的方法现在已经公布到互联网上。

● 2008年10月26日,据韩国议员陈秀希拿到的《IC现金卡复制结果报告书》,韩国电子通讯研究院(ETRI)旗下的国家保安技术研究院(NSRI)在 8月份进行了复制IC现金卡的实验,并成功的导出了密码及复制IC卡。韩国国家保安技术研究院在报告书上表示“复制卡后,可非法转账,并能够进行正常的交易。而且,可输出明细表”。

● 2009年3月,德国研究员Henryk Plotz和弗吉尼亚大学计算机科学在读博士Karsten Nohl对外宣称,已经成功破解了荷兰半导体芯片制造商NXP的MIFARE(非接触智能卡)经典芯片安全算法。

登录

登录

注册

注册